Herramientas de Red Team: Imprescindibles y Cheatsheets

25/04/2025

Herramientas de Red Team: Imprescindibles y Cheatsheets

El Red Team se encarga de simular ataques reales a una organización para evaluar su nivel de defensa y respuesta ante intrusiones. Para ello, se apoya en una serie de herramientas diseñadas para descubrir vulnerabilidades, explotarlas y avanzar en la infraestructura objetivo.

En este artículo recopilamos algunas de las herramientas más populares en entornos ofensivos, así como ejemplos de uso reales y enlaces útiles.

🧰 Herramientas destacadas

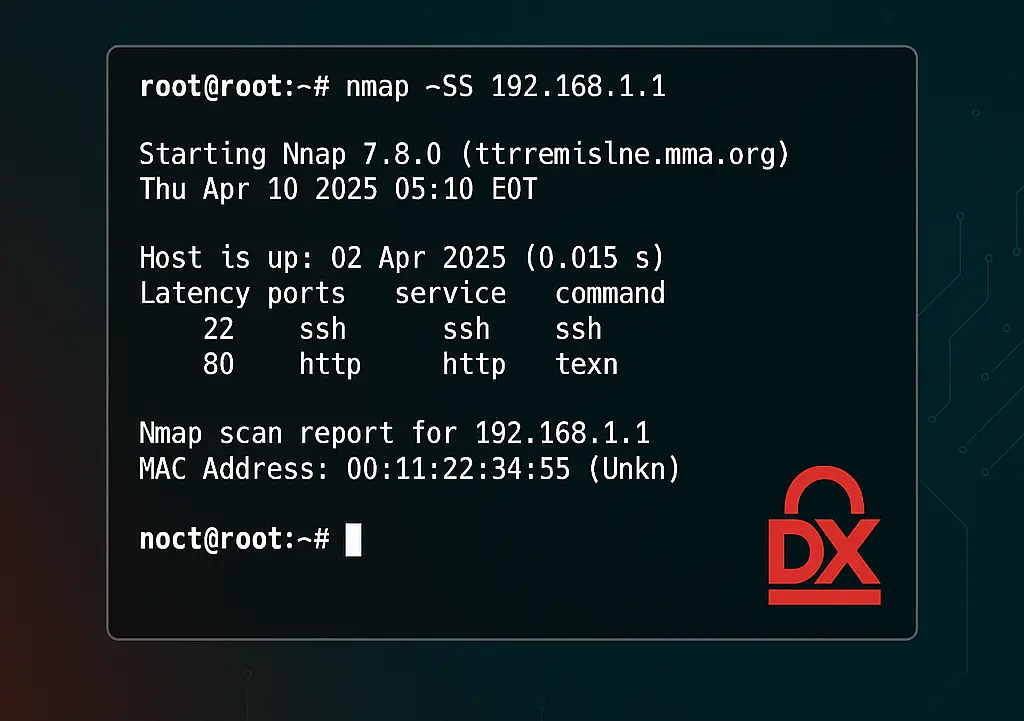

Nmap

Escaneo de red y puertos.

nmap -sC -sV -oN escaneo.txt 10.10.10.10

Burp Suite

Pruebas de seguridad en aplicaciones web (XSS, fuzzing, SSRF...).

- Proxy HTTP/S

- Repeater para modificar peticiones

- Intruder para fuerza bruta

Metasploit

Marco de explotación de vulnerabilidades.

msfconsole

use exploit/windows/smb/ms17_010_eternalblue

BloodHound

Reconocimiento de dominios Active Directory mediante relaciones de privilegios.

CrackMapExec (CME)

Ataques sobre SMB/RDP/WinRM.

cme smb 192.168.1.0/24 -u admin -p password --shares

Responder

Ataques de tipo LLMNR/NBT-NS spoofing.

Impacket

Conjunto de scripts para ataques a redes Windows:

- secretsdump.py

- smbclient.py

- wmiexec.py

🧾 Cheatsheets rápidas

Aquí algunos comandos útiles en operaciones comunes:

# Enumerar shares SMB

smbclient -L \\10.10.10.10 -U username

# Dump de credenciales

secretsdump.py domain/user:pass@10.10.10.10

# Enumeración NetBIOS

nbtscan 10.10.10.0/24

🚀 Próximamente en DXSec

🔴 Subiremos:

- Cheatsheets imprimibles

- PDFs por herramienta

- Laboratorios de práctica (modo guía)

El conocimiento técnico no basta: la automatización, scripting, OSINT y evasión son también habilidades clave para cualquier red teamer.

¿Quieres ver ejemplos reales en acción? No te pierdas nuestras próximas publicaciones en la sección de herramientas ofensivas.